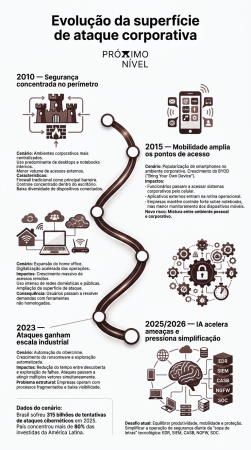

O avanço acelerado da digitalização, impulsionado pelo teletrabalho, ampliou de forma significativa a superfície de ataque das empresas. Estatísticas crescentes de incidentes mostram esse agravamento. Dados da Fortinet divulgados pela Exame revelam que o país sofreu 315 bilhões de tentativas de ataques à cibersegurança em 2025, concentrando mais de 80% de todas as investidas na América Latina. A reportagem da Exame traz outros dados que revelam fragilidades nas companhias e dimensionam as perdas em caso de incidentes.

Outra reportagem recente, no Monitor Mercantil, focou no cenário de ataques, com destaque para as ameaças direcionadas a sistemas Linux e Mac. “Um erro comum é achar que há sistemas operacionais imunes”, nota Luiz Improta, especialista em produtos de cibersegurança da Claro empresas. Ele conta que, no caso dos dispositivos móveis, também se vê essa credulidade entre os usuários de iPhone. “A Apple é muito rápida em publicar as correções quando alguma vulnerabilidade é descoberta”, reconhece. “Mas se a atualização não for feita, fica exposto”, adverte.

Entre os vários vetores de ameaças, Improta observa que a base de dispositivos móveis, principalmente os smartphones, foi incorporada de forma muito rápida e massiva ao ambiente corporativo, nem sempre com as devidas precauções de governança. “Muitas empresas têm controle rigoroso sobre o notebook dos funcionários, mas o celular não é monitorado. As pessoas instalam qualquer aplicação, usam para tudo e se conectam à rede corporativa com os mesmos dispositivos”, descreve.

Embora os smartphones tenham a mesma capacidade para execução de malware ou violação de acessos, o modelo de uso e a própria maturidade média dos usuários favorecem comportamentos mais arriscados. Conexões em redes públicas, instalação frequente de aplicativos e armazenamento de credenciais ampliam as possibilidades de exploração.

Com a mobilidade no centro das operações, o MDM (Mobile Device Management) ganha novo peso na estratégia das empresas. Improta destaca que essas ferramentas entregam uma visão clara e em tempo real de como os smartphones corporativos são utilizados. “Mais do que proteger, o MDM reforça a governança ao permitir o controle de aplicações e o ajuste remoto de configurações, garantindo que o dispositivo esteja sempre em conformidade”, pontua. Além disso, o monitoramento constante funciona como um termômetro operacional. “Um pico no consumo de dados é um indicador importante: pode revelar uma falha de processo ou uma ameaça ativa tentando extrair dados da empresa”, exemplifica.

Em um contexto mais amplo de cibersegurança, a gestão de dispositivos se integra a outras frentes, como segmentação de redes, controle de acesso, proteção de endpoint e monitoramento de tráfego. A segmentação, em particular, ganha relevância ao limitar o impacto de dispositivos comprometidos. “Quando se segmenta a rede da empresa, se define que determinados dispositivos só acessam determinados ambientes. Para entrar na rede de produção, por exemplo, o dispositivo precisa cumprir requisitos de segurança”, explica Improta. Essa lógica permite isolar riscos e evitar que uma falha localizada comprometa sistemas críticos.

Esse tipo de monitoramento também revela padrões de comportamento que ajudam a entender falhas operacionais. A busca recorrente por aplicativos alternativos, por exemplo, pode indicar problemas de usabilidade ou lacunas de treinamento nas ferramentas corporativas.

“O fato de o usuário baixar vários aplicativos para fazer a mesma coisa pode mostrar que ele não conhece a funcionalidade do software homologado ou que a ferramenta não está atendendo bem. Isso é um insumo importante para gestão, não só para segurança”, aponta Improta.

A partir dessas informações, as empresas conseguem atuar de forma mais precisa, seja ajustando políticas, investindo em treinamento ou revisando soluções adotadas.

A contradição da digitalização acelerada

A digitalização ampliou a produtividade, mas também trouxe uma dinâmica de trabalho mais fragmentada e menos controlada. Na prática, usuários passaram a resolver problemas de forma autônoma, muitas vezes recorrendo a aplicações externas ou não homologadas.

Esse comportamento é, em grande medida, induzido pela própria pressão do negócio. Em ambientes orientados a metas e prazos, a prioridade tende a ser a entrega, não a conformidade. O resultado é a criação de um ecossistema paralelo, que escapa às políticas de segurança.

Improta reconhece essa tensão entre agilidade e proteção como um dos principais desafios atuais. “Na correria para cumprir metas, para entregar resultados, o usuário baixa a guarda. Ele precisa resolver o problema rápido. Então vai lá e baixa um aplicativo, usa uma ferramenta que não foi homologada, sem se preocupar com o risco que aquilo traz para dentro da empresa”, constata.

Esse fenômeno não se limita ao uso de aplicativos. A convivência entre ambientes pessoais e corporativos nos mesmos dispositivos amplia a exposição e dificulta a aplicação de controles consistentes.

O quadro é agravado por uma assimetria entre os adversários. Enquanto o cibercrime ganha escala com automação e inteligência artificial, grande parte das organizações ainda opera com processos fragmentados, baixa governança e visibilidade limitada sobre seus próprios ativos digitais. Mesmo entre empresas maiores, onde há mais investimento, a complexidade tecnológica cria lacunas na estrutura básica de segurança.

Um dos aspectos mais críticos do cenário atual é que boa parte dos ataques não depende de técnicas sofisticadas, mas da exploração de falhas já conhecidas. Segundo Improta, há um descompasso relevante entre a disponibilidade de correções e sua aplicação nas empresas. “Existe uma estatística que mostra que mais de 30% das vulnerabilidades mais exploradas têm mais de 10 anos. Ou seja, a correção já existe, mas não foi aplicada. O problema não é só tecnologia; é processo e disciplina”, diagnostica. Ao mesmo tempo, o tempo de exploração dessas falhas caiu drasticamente. O que antes levava meses, hoje pode ocorrer em menos de um dia, impulsionado por automação e inteligência artificial à disposição dos criminosos.

Compondo a sopa de letras da cibersegurança

Evidentemente, não existe solução definitiva em cibersegurança. A resposta ao aumento dos riscos não está em uma única tecnologia, mas na combinação de múltiplas camadas de proteção. Improta utiliza o conceito de “modelo cebola” para descrever essa abordagem, na qual diferentes soluções atuam de forma complementar. “São necessárias várias camadas protegendo a informação. Uma não substitui a outra. Vão se somando controles para reduzir o risco”, descreve.

Se por um lado o modelo de segurança exige múltiplas camadas, por outro a complexidade excessiva pode inviabilizar sua implementação. A “sopa de letras” da cibersegurança (EDR, SIEM, CASB, NGFW…) complica a composição, integração e operação do ambiente, especialmente para empresas sem equipes especializadas. “A dificuldade não é só ter as tecnologias; é conseguir transformar isso em algo que o cliente entenda e consiga operar. São muitas camadas, muitas siglas, e isso assusta”, admite o especialista.

Nesse cenário, ganha importância o papel de provedores que combinam tecnologia, serviços e consultoria para reduzir a fragmentação e tornar a segurança executável. Mais do que concentrar contratos com fornecedores de múltiplas tecnologias, o objetivo é organizar esse ecossistema sob uma lógica de simplificação, em que a escolha das soluções não está amarrada a um único fabricante, mas orientada pela aderência aos principais riscos e ao contexto de cada cliente. Ao mesmo tempo, a dimensão financeira, cada vez mais crítica em ambientes distribuídos, é fortalecida por uma abordagem de FinOps apoiada por times especializados, capazes de entender os principais vetores de exposição e direcionar os recursos disponíveis para as prioridades de proteção. Essa combinação de flexibilidade tecnológica com inteligência operacional faz com que o investimento em segurança não se perca na complexidade, mas seja aplicado onde efetivamente reduz risco e elimina pontos cegos.

O especialista da Claro empresas explica que as ofertas de cibersegurança, evidentemente, passam pela certificação e customização de produtos de parceiros estratégicos, como Microsoft, Kaspersky, Fortinet e Datamob por exemplo. As soluções cobrem todas as camadas, do controle de aplicações à segregação de tráfego em LANs Wi-fi ou mesmo na WAN.

Segundo Improta, a operação dos serviços é centralizada, o que ajuda a superar um dos principais gargalos das empresas: a falta de recursos especializados. “Muitas vezes a empresa até tem a ferramenta, mas falta gente para operar. E aí entra o SOC (centro de operações de segurança), que faz esse trabalho e garante que a política seja executada”, informa.

Compliance e alinhamento a direitos de funcionários, clientes e empresa

A ampliação dos mecanismos de controle e a demonstração de medidas de cibersegurança e proteção de dados são condições regulatórias para operações em vários setores, como finanças e saúde. Se isso por si só impõe atenção redobrada à conformidade a normas setoriais, a adoção de soluções de monitoramento também precisa estar alinhada às exigências da LGPD e às políticas internas das organizações.

Segundo Improta, esse cuidado é estruturante no desenvolvimento das ofertas. “Todos os produtos passam por áreas de segurança da informação, processos, financeira, jurídica e privacidade antes de serem disponibilizados. O tratamento de dados pessoais é muito rigoroso e precisa estar completamente alinhado à legislação”, enfatiza.

Funcionalidades como geolocalização e monitoramento são configuradas de acordo com parâmetros definidos em contrato, respeitando limites como horário de trabalho e tipo de dispositivo. Esse equilíbrio entre controle e privacidade é essencial para garantir não apenas conformidade legal, mas também adesão dos usuários às melhores práticas.